Ce qu’il faut retenir de l’IoT et de ses usages en traçabilité

Bien conçu, l’IoT relie vos flux physiques à vos systèmes informatiques…

Les points clés à retenir :

- Définir une architecture claire au projet

- Connectivités à choisir selon le terrain : BLE/Wi-Fi en indoor, LoRaWAN / NB-IoT / LTE-M pour la distance et l’autonomie, 5G pour le débit important en mobilité.

- Cas d’usage clés : environnement froid, géolocalisation palettes/actifs, inventaires, maintenance et gestes détrompés (balises beacons).

- Fiabilité de bout en bout : mises à jour signées, identités uniques, journalisation, hardening et segmentation, guidés par les normes et recommandations de référence.

- Méthode éprouvée : POC → pilote → installation par vagues, avec suivi des KPI, des ROIs, et conservation d’un plan de retour arrière.

- Équipements adaptés : douchettes, terminaux Android durcis, tablettes, pilotés par des logiciels IoT intégrés au SI.

- Accompagnement clé en main : avec Barcodis et les experts E-Dentic, partez de vos besoins terrain (pas des technologies) pour concevoir, tester, déployer et maintenir une solution réellement efficace et encrée dans la performance de l’entrepôt.

L’IoT (Internet of Things) relie des objets connectés et des appareils à vos systèmes pour transformer des données terrain en informations utiles en temps réel. Les capteurs et lecteurs collectent, les réseaux (BLE, Wi-Fi, LoRaWAN) assurent la communication entre les systèmes, et une plateforme / application métier traite et renvoie les informations (via API) vers le WMS/ERP/MES.

L’internet des objets améliore la gestion de la chaîne d’approvisionnement, la qualité et la sécurité, tout en réduisant la consommation d’énergie des bâtiments et des équipements. Pour la mise en place, visez un POC court, choisissez la bonne connectivité, équipez vous d’équipements professionnels adaptés à vos besoins métiers (lecteurs, scanners RFID, terminaux, imprimantes / étiquettes) et appliquez la « sécurité by design ».

IoT : définition simple et fonctionnement

L’internet des objets relie des objets physiques – parfois appelés balises Beacons, BLE, dispositifs connectés, ou équipements intelligents – à des services numériques. Leur rôle est de collecter des données tout en communiquant sur un réseau, et alimenter des applications qui optimisent les processus sur votre supply chain. Dans le contexte d’une chaîne de traçabilité, les codes 1D/2D et les étiquettes RFID identifient, des capteurs mesurent la/les variable(s) souhaitée(s) (ex : validations, température, humidité, chocs, position), l’application métier reçoit et transmets les informations, puis diffuse via API / webhooks (moyens de communication) à votre système d’exploitation (WMS / ERP / TMS).

L’Union internationale des télécommunications (UIT) coordonne l’écosystème, en donnant un vocabulaire et une direction commune à l’IoT. La norme ISO/IEC 30141 définit une architecture de référence claire, décrivant la “carte” d’un projet : des objets sur le terrain, des passerelles, les réseaux, une plateforme et les applications. Le programme IoT du NIST (Institut national des normes et technologies) fournit, lui, les règles d’hygiène sécurité et de gouvernance à appliquer.

S’appuyer sur ces trois références permet de faciliter l’intégration, le déploiement et l’audit d’un projet.

Objets connectés vs IoT : bien distinguer les différences

Un objet connecté isolé (par exemple, un capteur de température) ne constitue pas un système IoT. Cette technologie combine appareils, réseaux, plateformes, applications et communication « machine to machine » (dit M2M) pour produire une valeur mesurable. Cette vision système permet d’anticiper coûts, utilisation, pilotage du parc et ROI à l’échelle de l’entreprise (logistique, retail, industrie, agro, pharma-cosmétique, e-commerce, transport).

Les briques : objets/capteurs, passerelle / edge, réseau, plateforme (API/REST), applications métiers

Au contact du flux physique, les équipements connectés génèrent les données collectées par les capteurs : température, chocs, position, mais aussi codes-barres / identification et RFID. Un lecteur ou une douchette fiabilise la saisie, tandis qu’un terminal traduit les lectures et traite localement. Pour choisir : lecteurs code-barres et guide douchette : bien choisir.

Entre les dispositifs et la plateforme, l’Edge collecte, filtre, compresse, chiffre et tamponne. Les mobiles Android durcis et tablettes tactiles industrielles cumulent connectivité, calcul et flux de travail : validation du scan obligatoire, continuité d’information en cas de coupure, traitement des files d’événements.

Exemples : Tablette 5G RT112 / Terminal mobile PA726.

D’un point de vue réseau, La courte portée (BLE, Wi-Fi) convient à l’indoor. La longue portée basse conso (LoRaWAN, NB-IoT/LTE-M) couvre la distance avec des batteries longue durée. Enfin, la 5G apporte latence faible, capacité de mobilité et densité d’objets.

Le bon choix se trouvera à l’équilibre entre couverture souhaitée, consommation d’énergie, débit, coûts opérateur et criticité temps réel.

Enfin, le rôle des applications métiers est de transformer les données en actions concrètes (exemple : validation chargement / picking / éclatement), et améliorer la gestion de la chaîne d’approvisionnement. D’autres cas d’utilisations des applications métiers existent : conduite des inventaires, suivi palettes, contrôle qualité, planification production.

À retenir : capteurs → edge → réseaux → plateforme/API → applications. Cette architecture standardisée accélère l’intégration et la montée en charge.

Exemples traçabilité : température chaîne du froid, géolocalisation palettes, inventaires RFID, maintenance

- Traçabilité et fiabilisation des opérations : des balises BLE constituent une barrière virtuelle pour valider les processus clés en instantané (chargement, picking, éclatement). Les opérateurs sont recentrés sur leur manutention, et la traçabilité est auto-gérée sans intervention humaine, à l’origine de la plupart des erreurs.

- Application en environnement froid : des capteurs de température horodatent les mesures, et la plateforme génère alertes et preuve qualité.

- Géolocalisation actifs : les balises BLE ou tags RFID sont couplés à des passerelles (Wi-Fi/5G) : visibilité continue (position, mouvements, temps d’attente) et moins d’erreurs / inversions de chargement.

- Inventaires RFID : comptages 5 à 10× plus rapides, et moins d’écarts de stock. L’ERP déclenche un réassort précis et la gestion des stocks s’améliore.

- Maintenance et qualité : les terminaux capturent les opérations et la réalité du flux physique, puis synchronise les informations avec le flux informatique afin de standardiser les étapes et tracer qui fait quoi / où / quand.

Protocoles & connectivités : comment choisir ?

Le réseau conditionne l’autonomie, la couverture, la fiabilité, la latence et le débit. En entrepôt ou en magasin, la courte portée maximise la réactivité. Pour des actifs plus éloignés, on privilégie des moyens de connexion étendus à faible consommation d’énergie (LPWAN). La 5G privée devient l’épine dorsale de sites qui exigent haute disponibilité, communication rapide et orchestration de milliers d’objets. La messagerie au-dessus (exemple : MQTT 5) structure les échanges et évite les intégrations point-à-point fragiles entre les différents systèmes, favorisant l’interopérabilité, la résilience et la montée en charge.

Courte portée : BLE (balises/picking) & Wi-Fi (débit élevé, indoor)

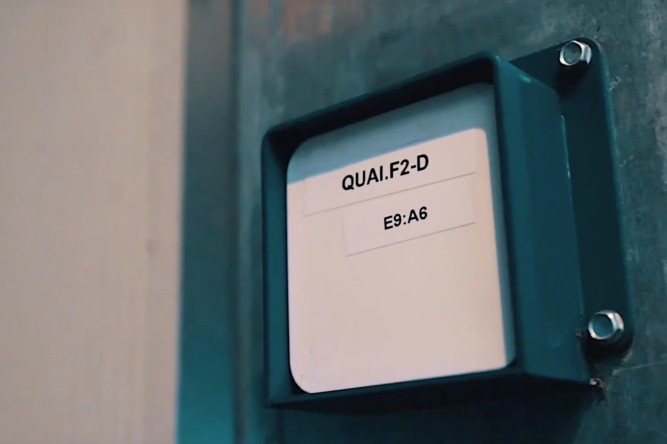

La technologie BLE (Bluetooth Low Energy) est idéale pour les Beacons et capteurs sur batterie. Les balises détectent un évènement et diffusent un identifiant, des passerelles ou terminaux le captent, la plateforme recompose le contexte (qui/quoi/où/quand), pour ainsi retranscrire les informations dans le SI. Avec les solutions de traçabilité d’E-Dentic – Hub technologique spécialisé de Barcodis, le flux physique est synchronisé au flux informatique : picking, éclatement et chargement sont détrompés et validés automatiquement dans le WMS, ce qui réduit les erreurs humaines (fiabilisation ++) et augmente la productivité, au travers d’opérations entièrement « mains libres ».

Le WiFi quant à lui, apporte un débit élevé et une latence faible pour terminaux Android, tablettes industrielles WiFi et postes fixes. La réussite exige une étude de couverture, une segmentation du réseau (VLAN), une authentification solide (certificats…) et une QoS (priorisation de la qualité de service) adaptée aux flux critiques.

Longue portée & basse conso : LoRaWAN (autonomie) & NB-IoT / LTE-M / 5G (couverture opérateur)

Les capteurs LoRaWan, alimentés sur batterie, sont destinés à recevoir des messages peu fréquents (température, chocs, positions). La portée est grande (un site entier, voire plusieurs kilomètres en extérieur) et la consommation d’énergie est faible : la batterie peut durer plusieurs années. Une technologie idéale pour des récepteurs placés loin du Wi-Fi : zones extérieures, parkings, bennes, silos, grandes aires logistiques. Vous pouvez installer votre passerelle ou utiliser un réseau opéré.

En revanche, il est important de noter que les appareils LoRaWAN ne sont pas faits pour les gros débits : il excelle pour des mesures simples et régulières.

Ensuite, les technologies NB-IoT / LTE-M répondent aux usages destinés à suivre et remonter de petites données (état, position, etc.) depuis des dispositifs dispersés sur un large espace, sans installer d’infrastructure radio sur site. Elles s’appuient sur les réseaux cellulaires des opérateurs (carte SIM/eSIM), offrent une grande portée avec une bonne pénétration indoor, et consomment très peu d’énergie : comme les appareils LoRaWan, la batterie peut tenir plusieurs années. Les débits sont modestes et la latence pensée pour des messages réguliers ; l’administration du réseau est externalisé via des abonnements.

On privilégiera les technologies NB-IoT / LTE-M pour des bennes, conteneurs, remorques, des actifs mobiles ou toute supply chain nécessitant une remontée d’informations fiable à distance sans maintenance lourde.

Enfin, dans une optique où l’on souhaite échanger une grande quantité de données en instantané en mobilisant beaucoup d’appareil sur un même site, ou simplement rester mobile & connecté sans rupture intérieur / extérieur, la 5G apparaît comme une technologie adaptée.

En termes de caractéristiques, elle offre un débit élevé, une latence maîtrisée, une grande densité d’objets connectés et la possibilité de déployer des réseaux locaux privés (usines, hubs logistiques) ou de s’appuyer sur la 5G publique selon couverture. On privilégie cette technologie en dehors du site, afin d’assurer une continuité utile pour les tournées, dépannages et livraisons.

Messagerie : MQTT 5 (pub/sub), cas d’usage logistique & retail

Un répartiteur MQTT (abréviation de Message Queuing Telemetry Transport), est un protocole de communication où les objets publient des informations vers un serveur central (appelé broker), et ceux qui veulent les recevoir s’abonnent à des sujets. Pas de connexions directes compliquées : chacun parle au broker, qui distribue l’information.

En pratique, MQTT 5 applique ce modèle publish/subscribe : les producteurs envoient des messages sur des sujets nommés, les consommateurs s’y abonnent, et le broker route le tout. Le protocole est léger, économe en données et tolérant aux liaisons instables (Wi-Fi variable, cellulaires).

Côté usages, c’est idéal pour connaître les statuts des équipements, les confirmations de scans/validations process et les commandes (ex. déclencher une impression d’étiquette), tout en restant simple à intégrer avec vos applications via passerelles API/HTTP.

Pour résumer : producteur de l’information génère des sujets → MQTT route → consommateur s’abonnent aux sujets pour recevoir les informations souhaitées.

À retenir : il est nécessaire, voir primordial de partir avant tout des contraintes terrain (autonomie, couverture, densité, coûts). Définissez vos besoins et problématiques avant de penser aux technologies. Une fois fait, standardisez la messagerie pour des intégrations durables et efficaces.

Sécurité : les incontournables

Avec des milliers d’objets connectés qui échangent des données en continu, la surface d’attaque s’élargit et le moindre incident peut bloquer la production ou exposer des informations sensibles. L’objectif de la sécurité IoT est donc double : protéger donnée / systèmes (confidentialité, intégrité, disponibilité) / matériels, et assurer la conformité tout au long du cycle de vie, de la conception au retrait.

Concrètement, on adopte une approche « security-by-design » et par la preuve : mises à jour maîtrisées, identités fortes pour chaque appareil, journalisation exploitable et durcissement par défaut. Les référentiels NIST et ETSI servent de boussoles pratiques pour standardiser ces incontournables et garder un niveau de risque acceptable dans la durée.

Baselines NIST (8259 / SP 800-213) : MAJ, identités, journalisation, hardening

Pour sécuriser un projet IoT de bout en bout, on commence par penser aux mises à jour. Elles sont signées, testées puis planifiées par vagues, avec possibilité de retour en arrière et télémétrie de versions pour suivre l’information en temps réel. Dans le cas où le réseau ou le Cloud est indisponible, un tampon edge permet d’appliquer la mise à jour sans bloquer la production.

Résultat : un système à jour, stable et plus sécurisé tout au long de la mise en place.

Ensuite vient la gestion des identités, où chaque dispositif (objet, capteur, appareil intelligent) possède une identité unique symbolisée par un certificat numérique. Ainsi, cette gestion des identités simplifie l’utilisation et le pilotage du parc à grande distance.

Pour savoir en temps réel ce qui se passe, la journalisation permet d’horodater les données corrélées aux événements métiers (scans, lecture capteur, ordre d’application) afin de transformer la data brute en informations utiles. Cela permet ainsi de faciliter l’exploitation des données et le traitement des incidents, via exportation de journaux critiques pour détecter les anomalies et suivre des indicateurs simples (tentatives d’accès, erreurs, etc.) permettant de sécuriser les opérations.

En parallèle, le durcissement/hardering réduit la surface d’attaque sans nuire à la performance des équipements : services inutiles désactivés, ports fermés, chiffrement des communications, chiffrement des données au repos, démarrage sécurisé et, si besoin, verrouillage physique en environnement industriel physiques et à distance. Ce durcissement protège les objets connectés et les réseaux tout en préservant la performance énergétique des dispositifs.

Enfin, l’intégration sécurisée relie le tout : segmentation des réseaux (VLAN, ACL, pare-feu), rôles et droits dans les applications, exigences de sécurité formalisées chez les fournisseurs (cycle de mise à jour, délais de version), et gestion des vulnérabilités continue (veille, correctifs) sur toute l’installation.

En combinant ces étapes en une même chaîne (MAJ, identités, logs, durcissement, intégration) on obtient une architecture IoT qui protège les données, fiabilise la communication, et rend l’utilisation et la mise en place des solutions plus simples à exploiter et à faire évoluer.

ETSI EN 303 645 : hygiène utile même en B2B

Norme européenne, L’ETSI EN 303 645 définit les règles d’hygiène de sécurité de base pour les objets connectés (appareils IoT, capteurs, passerelles).

Même si elle vise le consumer IoT, elle sert de checklist simple et efficace en entreprise. On exige :

- Des mots de passe non prédictibles et uniques.

- Des mises à jour logicielles sécurisées et traçables.

- Une politique de divulgation des vulnérabilités (qui contacter, comment corriger, dans quels délais).

- Une protection des données dès la conception (collecte minimale, transparence, chiffrement en transit et au repos).

En adoptant ces exigences, vos processus deviennent reproductibles, votre déploiement est plus homogène entre sites, et l’audit de sécurité se fait sur des critères clairs et vérifiables : un vrai gain de temps pour l’IT comme pour les métiers.

Vie privée & conformité

Un projet IoT traite des données de personnes (opérateurs, visiteurs, clients) et des informations sur des actifs : l’enjeu est de rester conforme (RGPD) tout en gardant la valeur métier.

On minimise la collecte au strict nécessaire, on anonymise dès que c’est possible, on documente les finalités et les durées de conservation, et on en informe clairement / de manière transparente les équipes. Les accès sont limités par rôles, tracés par des journaux (logs) et revus régulièrement.

Résultat : moins de risques, plus de confiance et une adoption plus rapide par les utilisateurs.

À retenir : pilotez vos choix IoT en parallèle d’une liste d’exigences inspirée du NIST et de l’ETSI, vous sécurisez l’installation et les opérations.

Avantages et inconvénients de l’IoT

Avant de lister les avantages et inconvénients de l’IoT, il est nécessaire d’indiquer que l’on ne fait pas de l’IoT par envie, ou pour l’image « innovante » que cela peut reflèter. L’internet des objets est un ensemble de technologies (capteurs, RFID, BLE/Wi-Fi, LoRaWAN, NB-IoT/LTE-M, 5G, plateforme, applications, comme vu précédemment) qui répondent à des besoins concrets précis.

Un projet IoT doit partir de vos enjeux terrain : c’est ce cadrage qui détermine le réseau, les équipements et l’intégration adaptés.

Les avantages que peut apporter un projet IoT

- Visibilité temps réel : suivi continu des données via balises et réseaux.

- Baisse des erreurs : gestes détrompés, opérations fiabilisées

- Productivité accrue : moins de saisies manuelles, inventaires rapides.

- Meilleur pilotage des processus : données normalisées et envoyées dans le SI.

- Conformité facilitée : traçabilité, journalisation et preuves horodatées.

- Optimisation de la consommation d’énergie (bâtiments, production) : mesure précise des actions pilotées.

- Nouveaux services data-driven : exploitation pour prédire, alerter, automatiser.

Les inconvénients possibles de l’IoT, et comment les transformer en levier

- Complexité d’intégration multi-systèmes : orchestration des interconnexions, MDM, plateforme.Le savoir faire Barcodis – E-Dentic permet d’accompagner l’intégration et l’interopérabilité des dispositifs, via des déploiements clé en main qui limitent les risques.

- Sécurité et vie privée : exposition accrue des réseaux et du matériel.Un accompagnement spécialisé vous permettra de mettre en place la gouvernance et les contrôles adéquats.

- Coûts d’installation par opérateur selon le réseau : nous suggérons une étude TCO + couverture radio + dimensionnement pour mettre un place un dispositif rentable et efficient.

À retenir : partez d’un besoin métier précis, puis choisissez les solutions IoT qui y répondent. Un accompagnement par des experts est nécessaire, afin de sécuriser l’intégration, la sécurité et le ROI sans complexité inutile.

Choisir son matériel IoT chez Barcodis

Au travers de ses expertises pluridisciplinaires, Barcodis couvre les briques auto-id / RFID / mobilité / gestion des intégrations, afin de relier terrain et SI sans rupture, du code-barres à la plateforme.

Lecteurs/capteurs & terminaux : douchettes 2D, mobiles Android durcis, tablettes 5G IoT (RT112)

Au cœur du projet, le choix du matériel est un levier d’alignement entre terrain et SI : il doit partir des usages (réception, picking…), du contexte (poste fixe, chariot, quai), du niveau de traitement local attendu et des contraintes réseau.

Douchettes 2D, lecteurs code-barres

À privilégier dès qu’il faut enchaîner des lectures 1D/2D à cadence soutenue (réception, picking, contrôle qualité). Parce qu’elles matérialisent le point de vérité au poste, les douchettes réduisent les erreurs et stabilisent l’information dans le WMS.

Pour choisir, comparez ergonomie, robustesse, portée et symbologies. Vous pouvez vous aider de notre guide douchette codes-barres : bien choisir, puis sélectionnez votre modèle dans la gamme lecteurs code-barres.

Terminaux mobiles Android durcis

Les terminaux mobiles durcis sont utiles dans le cas où l’application métier doit accompagner l’opérateur en mobilité, avec connectivités Wi-Fi/4G/5G et lecture. C’est notamment le cas pour les solutions « gestes connectés » de E-Dentic, le hub technologique Barcodis : les balises BLE communiquent avec l’application métier qui tourne en tâche de fond sur le terminal de l’opérateur, permettant la transcription des données dans le SI en temps réel. Les terminaux combinent scan + calcul local, jouent la passerelle edge (buffer, appels API) et assurent la continuité même en zone radio difficile. Pour guider vos choix, les caractéristiques techniques du matériel seront à observer selon vos besoins / conditions d’utilisation (écran, autonomie, accessoires, endurance, dureté).

Tablettes 5G IoT : supervision & maintenance

À privilégier lorsqu’un grand affichage change l’efficacité (plans, check-lists, dashboards) et que la 5G sécurise les échanges en temps réel. Les tablettes facilitent le diagnostic, la maintenance et le pilotage d’impressions depuis chariots ou ateliers par exemple. Pour choisir, ciblez résistance, autonomie et compatibilité accessoires. La tablette RT112 est une base solide (connectivité, format, robustesse industrielle), notamment si vous contrôlez des imprimantes au fil de l’opération.

RFID & étiquettes : inventaires rapides, suivi palettes/actifs ; choix médias & imprimantes

La technologie RFID lit des dizaines d’étiquettes en une passe, sans visibilité directe. Cela permet d’obtenir des inventaires accélérés, suivi palettes/actifs fiabilisé, et moins d’erreurs au quai. Chaque tag devient un capteur d’identité qui remonte la donnée vers la plateforme et vos applications.

Le point critique de cette technologie reste l’étiquette : support, colle et résistance (froid, chaleur, abrasion) conditionnent la portée et la tenue dans le temps (la traçabilité par balises BLE amènera, par exemple, moins de points bloquants).

Logiciels & intégration : création d’étiquettes, traçabilité, API avec SI

Les logiciels orchestrent la mise en qualité des données capteurs (MQTT/HTTP), gèrent l’enrôlement des appareils, les identités/certificats et les mises à jour. Une plateforme IoT consolide télémétrie et événements en séries temporelles, applique des règles, déclenche alertes, puis expose des communications vers les WMS/ERP/MES. Côté Edge, des connecteurs assurent la synchronisation en cas de coupure. La supervision couvre inventaire, versions, santé du matériel, journaux et KPI.

La brique logiciels apporte ainsi ses fonctions, des connecteurs prêts à l’emploi et un cadre de gouvernance pour une mise en place homogène.

Déployer un projet IoT : méthode

POC → pilote → déploiement : KPI, ROI, sécurité dès le design

Un POC (proof of concept) est un test sur un périmètre réduit qui permet de vérifier la faisabilité technique et la valeur métier. Cette étape valide que la solution répond à des KPI concrets (taux d’erreurs, écarts d’inventaire, incidents température, consommation d’énergie) pour estimer le retour sur investissement. Le POC assemble un kit minimal (capteurs, lecteurs, terminaux, application, plateforme) et dimensionne la connectivité (BLE, LoRaWAN, etc.). On y teste la couverture radio sur la zone ciblée, l’ergonomie des gestes, la précision des lectures et la qualité des données (identités, mises à jour, chiffrement, journaux).

Ensuite intervient le projet pilote : une installation limitée pour confirmer en conditions réelles les points du POC, mesurer l’usage et l’adoption, puis ajuster paramétrages et procédures.

Enfin, l’installation se fait par vagues avec supervision de parc, maintien en condition opérationnelle / maintien en condition de sûreté, gouvernance API/certificats et plan de retour arrière.

Support Barcodis : audit, choix réseau, tests médias, maintenance

Dans la perspective d’un projet IoT, la qualité d’accompagnement est un vrai facteur de réussite. Chez Barcodis, notre priorité est de partir des besoins et des problématiques métiers, jamais de la technologie. Avec le soutien des experts E-Dentic (notre hub technologique), nous cadrons d’abord vos objectifs et vos KPI, puis nous auditons le site : cartographie des flux, relevés, points de friction sur les flux concernés à optimiser. Ce diagnostic alimente un plan d’architecture projet qui précise les profils d’équipements, les usages terrain et les contraintes SI à prendre en considération.

Vient ensuite le choix de connectivité et des protocoles en fonction du contexte : densité d’objets, portée, latence, autonomie, qualité de service. Nous comparons les technologies, dimensionnons la messagerie et sécurisons les APIs pour éviter les couplages fragiles.

Sur la brique logicielle, nous orchestrons l’enrôlement des appareils, la gestion des identités et des mises à jour, la collecte capteurs et la traçabilité bout-en-bout. La recette vérifie en conditions réelles : un scan = un événement/geste métier tracé, une captation incorrecte = une alerte reçue (ex : détrompage des emplacements/quais). Nous déployons ensuite par vagues, formons les équipes, et mettons en place la supervision de parc.

Enfin, la maintenance garantit la performance dans la durée : suivi des versions, correctifs, réparations et feuille de route d’évolution (ex : nouveaux dispositifs).

Cette méthode, centrée sur les usages, assure que les besoins définissent les technologies, et non l’inverse, pour livrer une solution réellement efficace, mesurable et durable.

Tendances actuelles et futures de l’IoT

L’IoT évolue vite et suit quatre dynamiques qui se renforcent.

D’abord, l’edge et l’IAoT rapprochent le traitement du terrain : les analyses près du capteur réduit la latence, baisse les coûts cloud et permettent de détecter les anomalies ou prévoir les pannes au moment utile.

Ensuite, les réseaux WiFi continuent de s’imposer sur les sites industriels et logistiques, avec une réflexion de plus en plus poussée sur l’approche sur-mesure, permettant l’obtention d’une couverture réellement homogène. Cela permet d’offrir aux sites un débit élevé et une connectivité stable pour des synchronisations parfaites, favorisant l’implémentation progressive de la robotique, d’interconnexions entre les dispositifs, et assure la stabilité / performance de milliers d’appareils (terminaux, tablettes, PDA, wearables, etc.).

En parallèle, la standardisation et la sécurité progressent : s’aligner sur des cadres reconnus simplifie l’intégration, la gouvernance et les audits.

Enfin, la durabilité devient un critère majeur : capteurs basse consommation et mesure fine de l’énergie réduisent l’empreinte des sites.

Résultat : des technologies en pleine expansion, où chaque secteur transforme ses opérations en services connectés à forte valeur.

FAQ sur l’IoT en traçabilité

IoT : signification & traduction

IoT signifie en anglais « Internet of Things », traduisez internet des objets. C’est un ensemble de dispositifs et appareils qui collectent et transmettent des données pour automatiser des processus et améliorer la gestion des entreprises.

Exemples d’appareils IoT (capteurs, lecteurs, balises)

Des capteurs (température, chocs) surveillent les paramètres environnementaux (en froid par exemple). Les balises BLE permettent de « connecter » les gestes, et suppriment les lectures manuelles, permettant d’optimiser les process en temps réel. Les étiquettes et portiques RFID accélèrent les opérations répétitives comme pour les inventaires. Enfin, les lecteurs et terminaux Android durcis servent de passerelles terrain, en dialoguant via API avec les systèmes des gestion (WMS/TMS/ERP).

Quels sont les bénéfices au quotidien de l’IoT ?

Au quotidien, ces technologies permettent de fiabiliser les données, réduire les erreurs et retranscrire la réalité d’un flux terrain dans les flux informatiques. Une visibilité instantanée sur les actifs qui sécurise la conformité des opérations par des preuves horodatées et aide à optimiser la production.

Comment être sûr que les données IoT sont protégées ?

Appuyez-vous sur les recommandations d’un organisme public de référence (NIST). Déployez des mises à jour signées et suivies, donnez à chaque appareil une identité unique, et journalisez les événements importants. Ajoutez une segmentation (VLAN/pare-feu), et protégez les données personnelles conformément aux bonnes pratiques.

Par où commencer si je veux lancer un projet IoT ?

Démarrez par un audit et un POC autour de la définition de vos besoins et de KPI simples qui y sont liés (erreurs, écarts de stocks, etc.), équipez-vous d’un socle matériel professionnel et d’une application de lecture, choisissez la connectivité, intégrez via API et déployez par séquences.

Pour aller plus loin (références)

- ITU-T – Internet of Things / Global Standards Initiative : cadre de standardisation et coordination internationale.

- NIST – Cybersecurity for IoT Program : baselines fabricants et guides d’intégration.

- ISO/IEC 30141 – Reference Architecture : vocabulaire commun, vues d’architecture.